どもども、にゃんたくです(「・ω・)「ガオー

Twitterをぽけーっと見ていたらこんなツイートが目に入ってきました。

https://t.co/tuxPXkDirZ is now available : a new platform to subscribe on products and be alerted about vulnerabilities @saucscom #cve pic.twitter.com/ssgn9tefWz

— Nicolas Crocfer (@ncrocfer) 2017年7月11日

試しにユーザ登録してみました。

— Autumn Good (@autumn_good_35) 2017年7月11日

CVE発行済みという前提条件はありますが、あらかじめベンダーや製品を設定しておくと、ダッシュボードにはその情報が表示されるようです。 pic.twitter.com/FfQJzRUkwF

(・ω・)『脆弱性管理サイト…なんか面白そうだぞ…(ざわ…ざわ…)』

というわけでユーザ登録してみて早速どんなサイトなのかチェックしてみました。

ユーザ登録に必要なのは、ID、パスワード、メールアドレスになります。

ログイン先URLはこちら↓

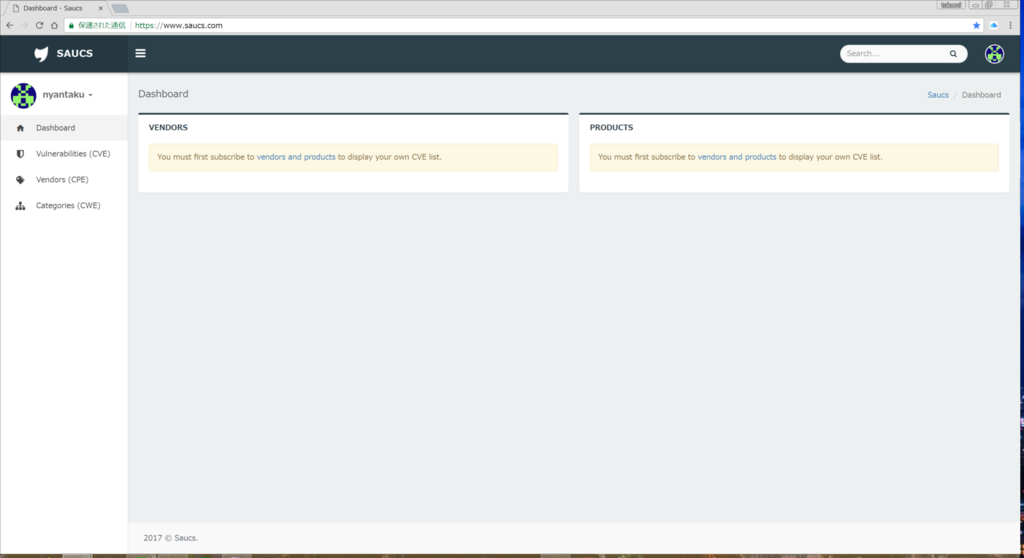

登録が完了し、ログインするとこんなページが表示されます。

なんもないじゃん!!!!!!!(;´Д`)

というわけで、「VENDORS」と「PRODUCTS」を設定をまずは設定していきます。

上記画面に載っている「vendors and products」のリンク先に飛ぶと、VENDORSのTOP20やVENDERSの検索画面がありますので、そこから自分の気になったものをチョイスしてみます。

僕なりにチョイスしてみた感じはこんな感じです。

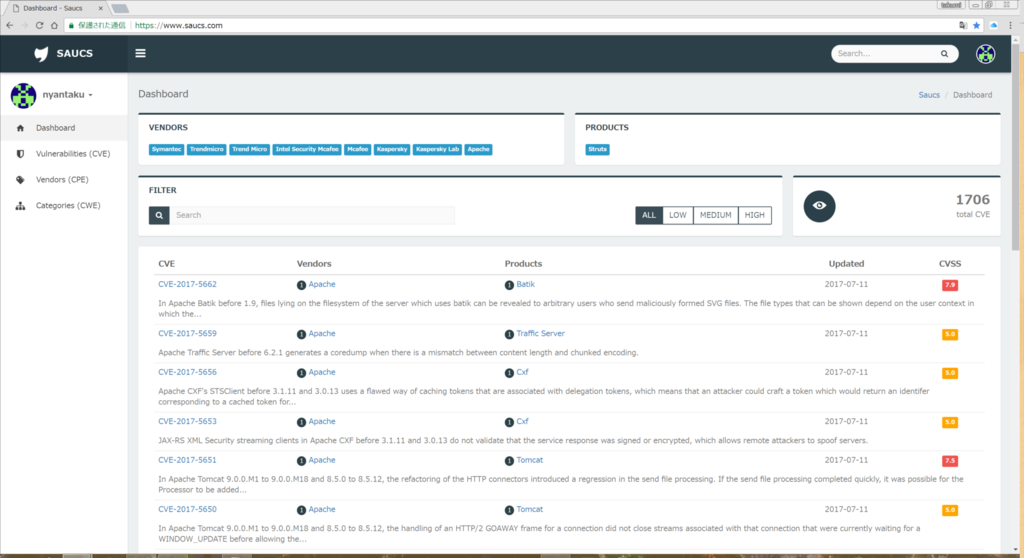

それっぽくなってきましたね。

ただ、「Trendmicro」と「Trend Micro」があったり、McafeeやKasperskyも2種類くらいあったりと1つのベンダー情報が1つに統一されていない感じがしました。

あ、「PRODUCTS」については、とりあえずStrutsだけ登録しておきました。

とりあえずDashboardはこれで完成です。これで登録した「VENDORS」と「PRODUCTS」の情報だけは自動的に引っこ抜くことができました。

ちなみにこのDashboard以外にも、CVE,、Vendors、CWEの情報を見ることができます。

あ、、、ちなみにCWEってしっかり理解できていなかったのでこちらを参考にしてみました。

さて、せっかくなので話題になった脆弱性の情報を調べてみました。

今回調べてみた脆弱性(CVE番号)は以下の2つです。

・CVE-2017-5638

JVNVU#93610402: Apache Struts2 に任意のコードが実行可能な脆弱性

・CVE-2014-0160

JVNVU#94401838: OpenSSL の heartbeat 拡張に情報漏えいの脆弱性

どちらも話題になった脆弱性ですよね。

SAUCSで調べる場合は、SAUCS画面右上のSearchにCVE番号を入れて検索するのが一番手っ取り早く情報を引っ張れる方法だと感じました。

(※Vulnerabilities (CVE)からFILTERで検索をかけてもうまくいきませんでした(´;ω;`)ウッ…僕の検索能力が低いのかな…)

では、上記2つの脆弱性について得られた結果です。

・CVE-2017-5638

・CVE-2014-0160

画面が小さくて申し訳ないですが、脆弱性の情報やCVSSスコア、影響を受けるバージョン情報、参考情報のリンク等を確認することができました。

さて、最後に。

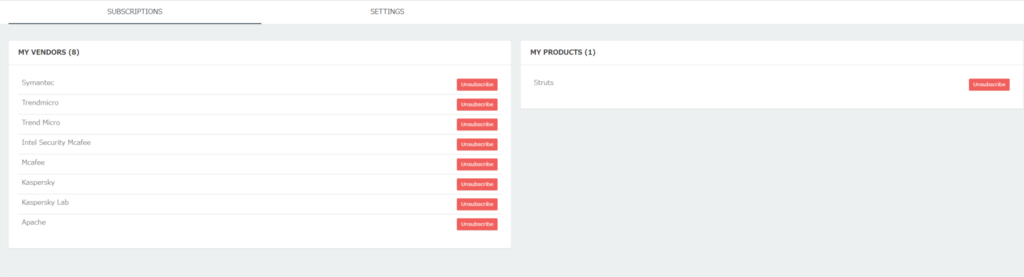

プロフィールでは、パスワードの変更、メールアドレスの変更、メールで通知を受け取るかの有無を設定することができます。

また、「VENDORS」と「PRODUCTS」で自分がチョイスしたものを一括で管理することが可能です。

こんな感じ↓(画面小さくてすいません)

SAUCSの使い方はまだまだあるかと思いますが、まずはどんな感じで使えるのかを今回はまとめてみました。

僕もまだ使い出したばっかりなので、これから試行錯誤しながら使ってみますね。

SAUCSを使ってみたい!って人のなにかの参考にしていただけたら幸いです。

ではでは!( ˘ω˘)スヤァ